Oracle bajo ataque: 241 vulnerabilidades críticas que tu infraestructura no puede ignorar

Las vulnerabilidades Oracle Database vuelven a ser noticia. En abril de 2026, Oracle publicó su actualización crítica de seguridad trimestral (CPU) con parches para 241 vulnerabilidades, 18 de ellas clasificadas como críticas. Si tu organización utiliza Oracle Database, MySQL, WebLogic, GoldenGate o cualquier otro producto del ecosistema Oracle, necesitas actuar.

En resumen: Oracle ha publicado 241 parches de seguridad en abril de 2026, incluyendo 18 vulnerabilidades críticas que afectan a Oracle Database Server, MySQL y docenas de productos adicionales. Sin un inventario de activos actualizado, es imposible saber si estás expuesto.

¿Qué son las vulnerabilidades Oracle Database y por qué importan?

Una vulnerabilidad Oracle Database es un fallo de seguridad en el software de base de datos de Oracle que puede ser explotado por atacantes para acceder, modificar o destruir datos, escalar privilegios o comprometer sistemas conectados.

Oracle publica sus parches de forma trimestral a través del Critical Patch Update (CPU), un proceso consolidado que agrupa todos los fallos detectados en el período anterior. Esto significa que entre actualización y actualización pueden acumularse semanas de exposición si no se cuenta con visibilidad sobre qué versiones están desplegadas en la organización.

Puntos clave:

- Oracle publica parches de seguridad 4 veces al año (enero, abril, julio, octubre).

- El CPU de abril 2026 incluye 241 vulnerabilidades en más de 100 productos Oracle.

- 18 de esas vulnerabilidades tienen severidad crítica (puntuación CVSS máxima).

- Los productos afectados incluyen Oracle Database Server, MySQL Server, WebLogic, GoldenGate y OCI.

- Sin inventario de activos actualizado, no es posible priorizar ni ejecutar los parches correctos.

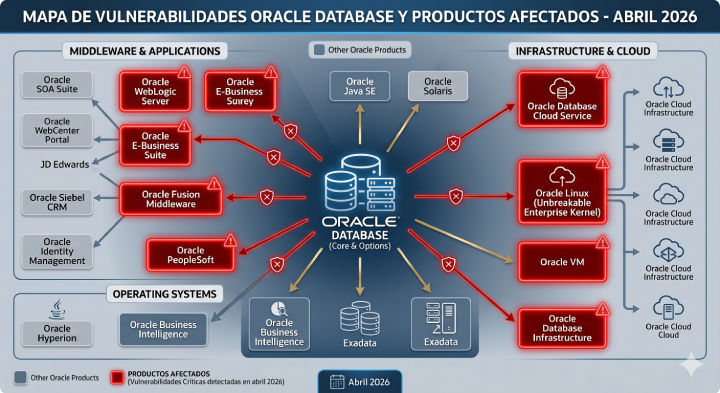

Los productos Oracle más críticos afectados en abril 2026

El aviso publicado por INCIBE-CERT el 22 de abril de 2026 detalla los productos con mayor riesgo. Estos son los que más impacto tienen en infraestructuras empresariales típicas:

Oracle Database Server (versiones 12.1.0.2 hasta 23.26.1) — el núcleo de datos de miles de organizaciones en España y LATAM. 8 nuevos parches de seguridad específicos para este producto.

MySQL Server (versiones 8.0 hasta 9.6) — ampliamente usado en aplicaciones web y entornos híbridos. Afecta también a MySQL Workbench, MySQL Shell y MySQL Connectors.

Oracle WebLogic Server (versiones 12.2.1.4 hasta 15.1.1.0) — crítico en entornos de middleware empresarial.

Oracle GoldenGate — 10 nuevos parches para el motor de replicación de datos en tiempo real.

Oracle REST Data Services y Graph Server — relevantes para arquitecturas modernas y cloud.

El problema real: no sabes qué versiones de Oracle tienes desplegadas

Aquí está el verdadero riesgo. No es solo aplicar el parche — es saber qué necesita parchearse.

En organizaciones medianas y grandes, el ecosistema Oracle puede estar distribuido en múltiples servidores, entornos de desarrollo, preproducción y producción, instancias en la nube (OCI) y sistemas heredados. Sin un inventario de software actualizado y automatizado, el proceso de respuesta ante vulnerabilidades se convierte en una búsqueda manual ineficiente y propensa a errores.

Las consecuencias de no tener visibilidad son:

- Versiones vulnerables que permanecen sin parchear durante semanas o meses.

- Incumplimiento del ENS (Esquema Nacional de Seguridad) o NIS2.

- Exposición a auditorías fallidas y sanciones regulatorias.

- Superficie de ataque desconocida para el equipo de seguridad.

¿Cómo ayuda Proactivanet a gestionar las vulnerabilidades Oracle Database?

Proactivanet incluye un módulo de inventario de activos tecnológicos que detecta y registra automáticamente todos los SGBDs Oracle desplegados en la infraestructura, incluyendo versiones instaladas, ubicación (on-premise o cloud), estado de actualización y dependencias.

Esto permite que, ante una alerta como la del CPU de abril 2026, el equipo de IT pueda en minutos:

- Identificar qué instancias Oracle están afectadas por cada CVE.

- Priorizar los parches según criticidad y exposición real.

- Documentar el proceso de remediación para cumplimiento normativo.

- Repetir el proceso de forma ágil en cada ciclo trimestral de Oracle.

Además, el nuevo módulo de inventario de Oracle Cloud Infrastructure (OCI) de Proactivanet extiende esta visibilidad a los activos cloud, permitiendo una gestión unificada on-premise + nube desde una sola plataforma.

👉 Descubre el módulo de inventario de activos de Proactivanet

👉 Cómo Proactivanet ayuda al cumplimiento del ENS y NIS2

Buenas prácticas para responder al CPU de Oracle

Gestionar las vulnerabilidades Oracle Database de forma eficiente requiere un proceso repetible. Estas son las recomendaciones clave:

- Suscríbete a las alertas de INCIBE-CERT para recibir notificaciones del CPU Oracle cada trimestre.

- Mantén un inventario dinámico de todos los productos Oracle instalados, con versión exacta.

- Prioriza por criticidad CVSS — los CVEs con puntuación 9.0+ son los primeros a remediar.

- Prueba los parches en entorno de staging antes de aplicarlos en producción.

- Documenta cada acción para cumplimiento normativo (ENS, NIS2, ISO 27001).

- Extiende la visibilidad a OCI si tienes cargas de trabajo Oracle en la nube.

🔗 Fuente de referencia: Aviso INCIBE-CERT — Actualizaciones críticas en Oracle (abril 2026) (enlace externo DoFollow)

¿Sabes exactamente qué versiones de Oracle tienes en tu infraestructura?

Si la respuesta no es un "sí" inmediato, hay un gap de visibilidad que resolver antes del próximo CPU de Oracle en julio de 2026.

Proactivanet te ayuda a tener el control total de tu inventario Oracle — on-premise y en OCI — para que ninguna vulnerabilidad crítica pase desapercibida.

👉 Solicita una demo gratuita y descubre cómo miles de organizaciones gestionan su ecosistema Oracle con Proactivanet.

Preguntas frecuentes sobre vulnerabilidades Oracle Database

- ¿Con qué frecuencia publica Oracle actualizaciones de seguridad? Oracle publica su Critical Patch Update (CPU) de forma trimestral, en enero, abril, julio y octubre. Cada publicación agrupa todos los fallos de seguridad detectados desde el ciclo anterior. Es fundamental tener inventariadas las versiones instaladas antes de cada ciclo para poder actuar con rapidez.

- ¿Afectan estas vulnerabilidades también a Oracle Cloud Infrastructure (OCI)? Sí. El CPU de abril 2026 incluye parches para componentes de OCI como Management Cloud Engine y otros servicios cloud de Oracle. Si tu organización ha migrado cargas de trabajo a OCI, necesitas extender tu inventario de activos también al entorno cloud.

- ¿Qué riesgo normativo supone no parchear las vulnerabilidades Oracle a tiempo? No aplicar parches críticos en plazo razonable puede derivar en incumplimiento del Esquema Nacional de Seguridad (ENS), la directiva NIS2 o la ISO 27001, dependiendo del sector y del tipo de organización. En caso de incidente, la ausencia de un proceso documentado de gestión de vulnerabilidades agrava la responsabilidad de la organización.

Gestión de la continuidad del servicio de TI: Cómo preparar tu empresa para lo inesperado