Oracle attaqué : 241 vulnérabilités critiques que votre infrastructure ne peut ignorer

Les vulnérabilités de la base de données Oracle vulnérabilités de la base de données Oracle sont de nouveau au cœur de l'actualité. En avril 2026, Oracle a publié sa mise à jour de sécurité critique trimestrielle (CPU) avec des correctifs pour 241 vulnérabilités, dont 18 classées comme critiques. Si votre entreprise utilise Oracle Database, MySQL, WebLogic, GoldenGate ou tout autre produit de l'écosystème Oracle, vous devez agir.

En résumé : Oracle a publié 241 correctifs de sécurité en avril 2026, dont 18 vulnérabilités critiques affectant Oracle Database Server, MySQL et des dizaines d'autres produits. Sans un inventaire actualisé des actifs, il est impossible de savoir si vous êtes exposé.

Quelles sont les vulnérabilités de la base de données Oracle et pourquoi sont-elles importantes ?

Une vulnérabilité d'une base de données Oracle est une faille de sécurité dans le logiciel de base de données Oracle qui peut être exploitée par des attaquants pour accéder, modifier ou détruire des données, escalader des privilèges ou compromettre des systèmes connectés.

Oracle publie ses correctifs sur une base trimestrielle par l'intermédiaire du programme Critical Patch Update (CPU)un processus consolidé qui regroupe toutes les défaillances détectées au cours de la période précédente. Cela signifie que des semaines d'exposition peuvent s'accumuler entre les mises à jour si vous n'avez pas de visibilité sur les versions déployées dans votre organisation.

Points clés :

- Oracle publie des correctifs de sécurité quatre fois par an (janvier, avril, juillet, octobre).

- L'unité centrale d'avril 2026 comprend 241 vulnérabilités dans plus de 100 produits Oracle.

- 18 de ces vulnérabilités ont une gravité critique (score CVSS maximal).

- Les produits concernés sont Oracle Database Server, MySQL Server, WebLogic, GoldenGate et OCI.

- Sans un inventaire actualisé des actifs, il n'est pas possible d'établir des priorités et d'appliquer les correctifs appropriés.

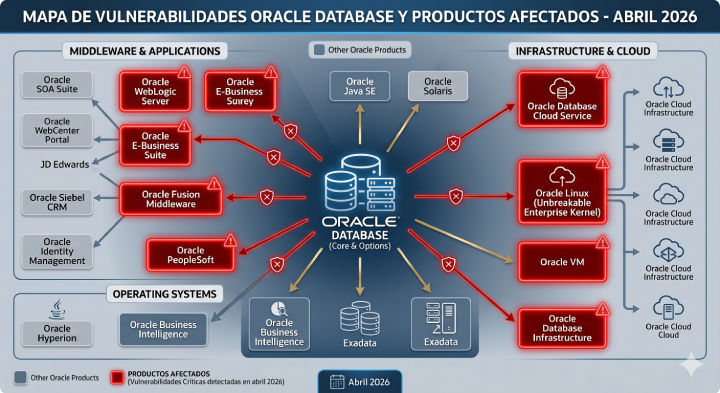

Les produits Oracle les plus critiques seront affectés en avril 2026

L'avis publié par INCIBE-CERT le 22 avril 2026 détaille les produits présentant le risque le plus élevé. Ce sont elles qui ont le plus d'impact sur les infrastructures typiques des entreprises :

Serveur de base de données Oracle (versions 12.1.0.2 à 23.26.1) - le noyau de données de milliers d'organisations en Espagne et au LATAM. 8 nouveaux correctifs de sécurité spécifiques à ce produit.

Serveur MySQL (versions 8.0 à 9.6) - largement utilisé dans les applications web et les environnements hybrides. Il affecte également MySQL Workbench, MySQL Shell et MySQL Connectors.

Oracle WebLogic Server (versions 12.2.1.4 à 15.1.1.0) - critique dans les environnements middleware d'entreprise.

Oracle GoldenGate - 10 nouveaux correctifs pour le moteur de réplication des données en temps réel.

Oracle REST Data Services et Graph Server - pertinents pour les architectures modernes et en nuage.

Le vrai problème : vous ne savez pas quelles versions d'Oracle vous avez déployées.

C'est là que réside le véritable risque. Il ne s'agit pas seulement d'appliquer le correctif, il s'agit de savoir ce qui doit être corrigé.

Dans les moyennes et grandes entreprises, l'écosystème Oracle peut être réparti sur plusieurs serveurs, environnements de développement, de pré-production et de production, instances en nuage (OCI) et systèmes existants. Sans un inventaire actualisé et automatisé des logiciels, le processus de réponse aux vulnérabilités devient une recherche manuelle inefficace et sujette aux erreurs.

Les conséquences de l'absence de visibilité sont les suivantes :

- Les versions vulnérables qui ne sont pas corrigées pendant des semaines ou des mois.

- Non-conformité à l'ENS (National Security Scheme) ou au NIS2.

- Risque d'échec des audits et de sanctions réglementaires.

- Surface d'attaque inconnue de l'équipe de sécurité.

Comment Proactivanet aide-t-il à gérer les vulnérabilités des bases de données Oracle ?

Proactivanet comprend un module pour inventaire des actifs technologiques qui détecte et enregistre automatiquement tous les SGBD Oracle déployés dans l'infrastructure, y compris les versions installées, l'emplacement (sur site ou dans le nuage), l'état des mises à jour et les dépendances.

Cela signifie qu'en cas d'alerte telle que l'alerte CPU d'avril 2026, l'équipe informatique peut réagir en quelques minutes :

- Identifiez les instances Oracle concernées par chaque CVE.

- Classez les correctifs par ordre de priorité en fonction de leur criticité et de l'exposition réelle.

- Documenter le processus de remédiation pour assurer la conformité réglementaire.

- Répétez le processus de manière agile lors de chaque cycle Oracle trimestriel.

En outre, le nouveau module d'inventaire de Oracle Cloud Infrastructure (OCI) étend cette visibilité aux actifs dans le nuage, permettant une gestion unifiée sur site et dans le nuage à partir d'une seule plateforme.

👉 Découvrez le module d'inventaire des biens de Proactivanet.

👉 Comment Proactivanet contribue à la conformité ENS et NIS2

Meilleures pratiques pour répondre aux demandes de l'unité centrale d'Oracle

La gestion efficace des vulnérabilités de la base de données Oracle nécessite un processus reproductible. Voici les principales recommandations :

- Inscrivez-vous aux alertes INCIBE-CERT pour recevoir chaque trimestre les notifications d'Oracle CPU.

- Maintenir un inventaire dynamique de tous les produits Oracle installés, avec la version exacte.

- Priorité à la criticité CVSS - Les CVE ayant un score de 9.0+ sont les premiers à être corrigés.

- Testez les correctifs dans un environnement d'essai avant de les appliquer à la production.

- Documentez chaque action pour la conformité réglementaire (ENS, NIS2, ISO 27001).

- Étendez la visibilité à l'OCI si vous avez des charges de travail Oracle dans le nuage.

🔗 Source de référence : Avis INCIBE-CERT - Mises à jour critiques d'Oracle (avril 2026) (lien externe DoFollow)

Savez-vous exactement quelles versions d'Oracle vous avez dans votre infrastructure ?

Si la réponse n'est pas un "oui" immédiat, il y a un manque de visibilité à résoudre avant la prochaine unité centrale d'Oracle en juillet 2026.

Proactivanet vous aide à prendre le contrôle total de votre inventaire Oracle - sur site et dans OCI - afin qu'aucune vulnérabilité critique ne passe inaperçue.

👉 Demandez une démonstration gratuite et découvrez comment des milliers d'organisations gèrent leur écosystème Oracle avec Proactivanet.

Questions fréquemment posées sur les vulnérabilités des bases de données Oracle

- À quelle fréquence Oracle publie-t-il des mises à jour de sécurité ? Oracle publie ses mises à jour de correctifs critiques (CPU) tous les trimestres, en janvier, avril, juillet et octobre. Chaque version regroupe toutes les failles de sécurité détectées depuis le cycle précédent. Il est essentiel de disposer d'un inventaire des versions installées avant chaque cycle afin de pouvoir agir rapidement.

- Ces vulnérabilités affectent-elles également Oracle Cloud Infrastructure (OCI) ? Oui. L'unité centrale d'avril 2026 comprend des correctifs pour les composants OCI tels que Management Cloud Engine et d'autres services cloud d'Oracle. Si votre entreprise a migré des charges de travail vers l'OCI, vous devez également étendre votre inventaire des actifs à l'environnement en nuage.

- Quel est le risque réglementaire lié au fait de ne pas corriger à temps les vulnérabilités d'Oracle ? Le fait de ne pas appliquer les correctifs critiques dans un délai raisonnable peut entraîner une non-conformité avec le système national de sécurité (ENS), la directive NIS2 ou la norme ISO 27001, en fonction du secteur d'activité et du type d'organisation. En cas d'incident, l'absence d'un processus documenté de gestion des vulnérabilités accroît la responsabilité de l'organisation.

Gestion de la continuité des services informatiques : préparer votre entreprise à l'imprévu

CPSTIC : le sceau CCN qui révolutionne la confiance technologique