Oracle sob ataque: 241 vulnerabilidades críticas que sua infraestrutura não pode ignorar

As vulnerabilidades do vulnerabilidades do banco de dados Oracle estão novamente nas notícias. Em abril de 2026, a Oracle lançou sua atualização trimestral de segurança crítica (CPU) com correções para 241 vulnerabilidades, 18 delas classificadas como críticas. Se a sua organização usa Oracle Database, MySQL, WebLogic, GoldenGate ou qualquer outro produto do ecossistema Oracle, você precisa agir.

Em resumo: A Oracle lançou 241 patches de segurança em abril de 2026, incluindo 18 vulnerabilidades críticas que afetam o Oracle Database Server, o MySQL e dezenas de outros produtos. Sem um inventário de ativos atualizado, é impossível saber se você está exposto.

O que são vulnerabilidades do Oracle Database e por que elas são importantes?

Uma vulnerabilidade do banco de dados Oracle é uma falha de segurança no software do banco de dados Oracle que pode ser explorada por invasores para acessar, modificar ou destruir dados, aumentar privilégios ou comprometer sistemas conectados.

A Oracle lança seus patches trimestralmente por meio do Atualização de Patches Críticos (CPU)um processo consolidado que agrupa todas as falhas detectadas no período anterior. Isso significa que semanas de exposição podem se acumular entre as atualizações se você não tiver visibilidade de quais versões estão implantadas na sua organização.

Pontos principais:

- A Oracle lança patches de segurança quatro vezes por ano (janeiro, abril, julho e outubro).

- A CPU de abril de 2026 inclui 241 vulnerabilidades em mais de 100 produtos Oracle.

- 18 dessas vulnerabilidades têm gravidade crítica (pontuação máxima do CVSS).

- Os produtos afetados incluem Oracle Database Server, MySQL Server, WebLogic, GoldenGate e OCI.

- Sem um inventário de ativos atualizado, não é possível priorizar e executar os patches corretos.

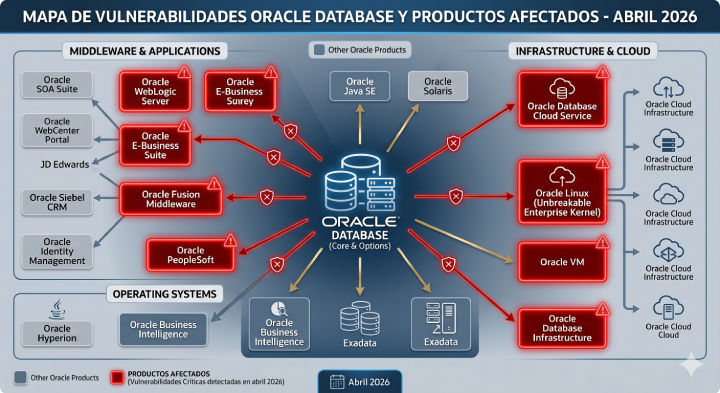

Produtos Oracle mais críticos afetados em abril de 2026

O aviso publicado pelo INCIBE-CERT em 22 de abril de 2026 detalha os produtos com maior risco. Eles têm o maior impacto sobre as infraestruturas comerciais típicas:

Servidor de banco de dados Oracle (versões 12.1.0.2 a 23.26.1) - o núcleo de dados de milhares de organizações na Espanha e na América Latina. 8 novos patches de segurança específicos para esse produto.

Servidor MySQL (versões 8.0 a 9.6) - amplamente utilizado em aplicativos da Web e ambientes híbridos. Ele também afeta o MySQL Workbench, o MySQL Shell e o MySQL Connectors.

Oracle WebLogic Server (versões 12.2.1.4 a 15.1.1.0) - essencial em ambientes de middleware corporativo.

Oracle GoldenGate - 10 novos patches para o mecanismo de replicação de dados em tempo real.

Serviços de dados REST e servidor Graph da Oracle - relevantes para arquiteturas modernas e de nuvem.

O problema real: você não sabe quais versões do Oracle foram implantadas.

É aí que reside o risco real. Não se trata apenas de aplicar o patch, mas sim de saber o que precisa ser corrigido.

Em organizações de médio e grande porte, o ecossistema Oracle pode estar distribuído em vários servidores, ambientes de desenvolvimento, pré-produção e produção, instâncias de nuvem (OCI) e sistemas legados. Sem um inventário de software atualizado e automatizado, o processo de resposta a vulnerabilidades se torna uma pesquisa manual ineficiente e propensa a erros.

As consequências de não ter visibilidade são:

- Versões vulneráveis que permanecem sem correção por semanas ou meses.

- Não conformidade com o ENS (Esquema de Segurança Nacional) ou NIS2.

- Exposição a auditorias fracassadas e sanções regulatórias.

- Superfície de ataque desconhecida pela equipe de segurança.

Como a Proactivanet ajuda a gerenciar as vulnerabilidades do Oracle Database?

A Proactivanet inclui um módulo para inventário de ativos de tecnologia que detecta e registra automaticamente todos os DBMSs Oracle implantados na infraestrutura, incluindo versões instaladas, localização (no local ou na nuvem), status de atualização e dependências.

Isso significa que, no caso de um alerta como o da CPU de abril de 2026, a equipe de TI pode responder em minutos:

- Identificar quais instâncias Oracle são afetadas por cada CVE.

- Priorize os patches de acordo com a importância e a exposição real.

- Documentar o processo de correção para fins de conformidade regulamentar.

- Repita o processo de forma ágil em cada ciclo trimestral da Oracle.

Além disso, o novo módulo de inventário do Oracle Cloud Infrastructure (OCI) estende essa visibilidade aos ativos de nuvem, permitindo o gerenciamento unificado no local e na nuvem a partir de uma única plataforma.

Descubra o módulo de inventário de ativos da Proactivanet.

👉 Como a Proactivanet ajuda na conformidade com ENS e NIS2

Práticas recomendadas para responder à CPU Oracle

O gerenciamento eficiente das vulnerabilidades do Oracle Database requer um processo repetitivo. Essas são as principais recomendações:

- Inscreva-se para receber alertas do INCIBE-CERT para receber notificações da CPU Oracle a cada trimestre.

- Manter um inventário dinâmico Todos os produtos Oracle instalados, com a versão exata.

- Priorizar por criticidade CVSS - Os CVEs com uma pontuação de 9,0 ou mais são os primeiros a serem corrigidos.

- Teste os patches no ambiente de preparação antes de aplicá-los na produção.

- Documentar todas as ações Para conformidade regulamentar (ENS, NIS2, ISO 27001).

- Estenda a visibilidade para a OCI se você tiver cargas de trabalho Oracle na nuvem.

Fonte de referência: Aviso do INCIBE-CERT - Atualizações críticas da Oracle (abril de 2026) (link externo DoFollow)

Você sabe exatamente quais versões da Oracle você tem em sua infraestrutura?

Se a resposta não for um "sim" imediato, há uma lacuna de visibilidade a ser resolvida antes da próxima CPU da Oracle, em julho de 2026.

A Proactivanet ajuda você a assumir o controle total do seu inventário Oracle - no local e na OCI - para que nenhuma vulnerabilidade crítica passe despercebida.

Solicite uma demonstração gratuita e descubra como milhares de organizações gerenciam seu ecossistema Oracle com a Proactivanet.

Perguntas frequentes sobre vulnerabilidades do banco de dados Oracle

- Com que frequência a Oracle lança atualizações de segurança? A Oracle publica seu Critical Patch Update (CPU) trimestralmente, em janeiro, abril, julho e outubro. Cada versão agrupa todas as falhas de segurança detectadas desde o ciclo anterior. É essencial ter um inventário das versões instaladas antes de cada ciclo para que você possa agir rapidamente.

- Essas vulnerabilidades também afetam o Oracle Cloud Infrastructure (OCI)? Sim. A CPU de abril de 2026 inclui patches para componentes da OCI, como o Management Cloud Engine e outros serviços de nuvem da Oracle. Se a sua organização tiver migrado cargas de trabalho para a OCI, você precisará estender seu inventário de ativos também para o ambiente de nuvem.

- Qual é o risco regulatório de não corrigir as vulnerabilidades da Oracle a tempo? A não aplicação de patches críticos dentro de um período razoável pode resultar em não conformidade com o Esquema de Segurança Nacional (ENS), a diretiva NIS2 ou a ISO 27001, dependendo do setor e do tipo de organização. No caso de um incidente, a ausência de um processo documentado de gerenciamento de vulnerabilidades aumenta a responsabilidade da organização.

Gerenciamento da continuidade dos serviços de TI: preparando sua empresa para o inesperado

CPSTIC: O selo CCN que revoluciona a confiança tecnológica